Вредоносное ПО и вирус — это одно и то же? Вопреки распространенному мнению, нет. Хотя мы редко обсуждаем их по отдельности, эти два типа кибератак различаются. Любой из них может заразить ваше устройство в любой момент, поэтому крайне важно понимать, что это такое.

Вот руководство по вредоносному ПО и вирусам и способам защиты.

В этой статье

Вредоносное ПО против вируса: Определения

Вредоносное ПО - это проблема. Все это знают. Но в чем именно заключается эта проблема?

По определению, вредоносное ПО - это программа, «специально разработанная для нарушения, повреждения или получения несанкционированного доступа к компьютерной системе» Это может быть файл, приложение, программное обеспечение или код. Независимо от множества форм, вредоносное ПО всегда имеет одну и ту же цель - совершить кибератаку.

Вирус - это вредоносное ПО, которое распространяется по компьютеру, сети или серверу путем самовоспроизведения. Обычно он распространяется через файлы и программы. Вирус заразит ваш компьютер после загрузки зараженного приложения или открытия зараженного вложения.

Компьютерные вирусы появились еще в 1982 году, когда первый из них был разработан для Apple II. Поскольку они были на виду у общественности с самого начала коммерческого Интернета, вирусы стали синонимом незаконной онлайн-активности. Как вы скоро узнаете, это грубое упрощение.

В реальности существует множество различных примеров как вредоносных программ, так и вирусов:

| Вредоносное ПО | Вирусы |

| Большинство людей знакомы с троянским конем. Это вредоносное ПО маскируется под законный файл или программу, чтобы обмануть пользователя компьютера и заставить его установить его. | Полиморфные коды - это сложные вирусы, которые могут переписывать свой собственный код и уклоняться от программ обнаружения антивирусов. Новые варианты этого вируса используют искусственный интеллект. |

| Шпионское ПО - это тип вредоносных программ для отслеживания или записи информации о поведении пользователя. Шпионское ПО часто собирает информацию о кредитных картах и другие конфиденциальные данные. | Вирус перезаписи - это распространенный тип компьютерного вируса. Как следует из названия, он заражает файлы и программы, перезаписывая их содержимое. |

По данным последних исследований, ежедневно появляется 560 000 новых вредоносных программ, а в настоящее время существует более 1 миллиарда вредоносных программ. Вы также можете быть знакомы с вымогательством, рекламным ПО, червями, руткитами, кейлоггерами, макровирусами, угонщиками браузеров и т. д.

Основные различия между вредоносным ПО и вирусами

Давайте рассмотрим некоторые из основных различий между вредоносным ПО и вирусами.

Режим работы

Киберпреступникам необходимо вредоносное ПО для доступа к компьютеру, системе, сети или серверу. Хотя вирус также работает, внедряясь туда, где он не нужен, он не продолжает общаться со своим отправителем, как это делает вредоносное ПО. Вредоносное ПО проникает в систему и устанавливает бэкдор.

В отличие от вредоносного ПО, вирус действует в одиночку. Он попадает в компьютер, прикрепленный к файлу или программе, и остается бездействующим, пока вы его не активируете. В большинстве ситуаций вирус срабатывает, когда вы щелкаете зараженный файл или значок программы, чтобы установить или открыть его, или щелкаете имя зараженного изображения.

Назначение программы

Почему вредоносному ПО необходимо взаимодействовать с злоумышленником после получения несанкционированного доступа? Это просто, потому что его работа — собирать данные и отправлять их домой. В зависимости от типа вредоносного ПО и цели атаки, оно может собирать все, что угодно, от реальных файлов до платежных данных.

С другой стороны, вирус обычно программируется для нанесения какого-либо ущерба. Например, после активации он может распространяться, чтобы удалять или перезаписывать файлы, отключать программы безопасности, брать под контроль важные системные операции или шифровать ваши данные, пока вы не заплатите солидный выкуп.

Методы заражения и распространения

Мы уже упоминали, что вредоносное ПО ищет бреши в системе, чтобы проникнуть в компьютер, сеть или сервер. Только определенные типы вредоносных программ проникают через загрузки и вредоносные вложения, как и вирусы. Основным методом заражения вредоносным ПО является социальная инженерия, например фишинг.

Самая узнаваемая характеристика любого компьютерного вируса - это его способность к самовоспроизведению и распространению. Вы можете заразиться им при загрузке файла или программного обеспечения, а также при открытии вредоносного электронного письма. Поврежденные устройства хранения данных и зараженные веб-сайты также могут распространять компьютерные вирусы.

Возможности репликации

Способность распространяться путем самовоспроизведения - это отличительная черта, которая отделяет вирусы от других типов вредоносных программ. Помимо вирусов, черви - единственное вредоносное программное обеспечение, которое может копировать себя для распространения на другие компьютеры или сети.

Когда вирус заражает компьютер, а пользователь непреднамеренно его активирует, он начинает копировать себя или распространять прикрепленные копии самого себя на другие файлы и программы по всему устройству. Иногда эти копии перезаписывают исходное приложение, что затрудняет их удаление.

Механизмы удаления и обнаружения

Сможете ли вы распознать заражение вредоносным ПО или вирусом? Некоторые типы, такие как программы-вымогатели или вирусы прямого действия, хотят, чтобы вы знали, что они захватили контроль над вашим компьютером. Другие остаются незамеченными, пока вы их не обнаружите. Вот некоторые признаки заражения вредоносным ПО или вирусом:

- Медленная производительность

- Внезапные сбои

- Надоедливые всплывающие окна

- Неизвестное программное обеспечение

- Отказ в доступе

- Страшные предупреждения

- Отключенные системные инструменты

Что касается методов удаления, то вредоносное ПО и вирусы не сильно отличаются. В большинстве случаев вы можете устранить их с помощью широкопрофильного или специализированного антивирусного или анти вредоносного ПО. В других ситуациях, например, когда вредоносное ПО распространяется в память компьютера, требуется помощь специалиста.

Как защититься от вирусов и другого вредоносного ПО

Действительно ли вредоносное ПО так опасно? Ответим вопросом на вопрос- вам было бы комфортно, если бы преступники получили доступ к вашим данным? Конечно нет. Кража данных, обычно являющаяся целью атак вредоносных программ, как правило, приводит к финансовым потерям. Например, преступники могут украсть ваши данные кредитной карты и, следовательно, все ваши деньги. Они могут заблокировать вам доступ к компьютеру или угрожать раскрытием личных данных, если вы им не заплатите.

Вирус также может нанести вред вашим контактам по электронной почте, используя вашу учетную запись для распространения заражения.

Опасность атак вредоносных программ и вирусов еще более серьезна для организаций. Исследования показывают, что почти 43% жертв атак - это малый бизнес, многие из которых после этого объявляют о банкротстве. Вредоносное ПО может обойтись им в сумму от 823 долларов США до 653 тысяч долларов США.

К счастью, вы можете избежать всего этого, используя такие простые профилактические меры.

📌Обновления программного обеспечения

Обновления программного обеспечения улучшают вашу ОС и программы, помогая им работать лучше и быстрее. Однако, это еще не все. Разработчики программного обеспечения постоянно следят за новыми угрозами безопасности, разрабатывая эффективные средства защиты, которые они включают в патчи программного обеспечения.

С точки зрения кибербезопасности не откладывайте установку новых обновлений. В противном случае вы оставите окно открытым для злоумышленников, чтобы они могли воспользоваться неисправленными уязвимостями вашей системы.

📌Безопасные методы работы в Интернете

Использование Интернета и компьютера с учетом кибербезопасности увеличит ваши шансы избежать кибератаки. Изучение вредоносного ПО и вирусов - это отличный первый шаг. Чем больше вы знаете о различных киберугрозах, тем меньше риск попасть в ловушку.

Имея это в виду, мы подготовили список привычек, которые должны стать частью вашей повседневной жизни.

- Создавайте сложные пароли со случайными символами.

- Используйте многофакторную аутентификацию всегда, когда это возможно.

- Закрывайте и удаляйте онлайн-аккаунты, которые вы не используете.

- Не посещайте непрофессиональные и подозрительные сайты.

- Не переходите по нежелательным ссылкам из "бесплатных" предложений.

- Используйте антивирусное программное обеспечение для сканирования файла перед его загрузкой.

- Не открывайте подозрительные электронные письма от неизвестных отправителей.

- Узнайте больше о различных методах фишинга.

- Прочитайте все политики конфиденциальности и условия обслуживания.

- Всегда выбирайте онлайн-провайдеров, предлагающих шифрование.

- Никогда не делитесь личной информацией по общедоступному Wi-Fi.

- Никогда не делитесь излишней информацией в социальных сетях или на других сайтах.

📌Антивирусные и анти-вредоносные программы

Если у вас есть основания подозревать, что ваше устройство было заражено, первым шагом будет загрузка антивирусной программы, независимо от того, есть ли она у вас уже. Вредоносное ПО нашло способ обойти вашу текущую систему защиты, поэтому вам понадобится более эффективный инструмент.

Выберите антивирусное программное обеспечение в соответствии с желаемым типом защиты. Обычному пользователю, который держит компьютер для потоковой передачи данных, не нужна такая же защита, как компании с 1000 сотрудников. Тем не менее, настаивайте на функциях предотвращения угроз, таких как

- Защита веб-браузера - лучший антивирус может помочь вам избежать подозрительных веб-сайтов и ссылок, помечая подозрительные URL-адреса в соответствии с их потенциальным риском для безопасности.

- Реактивное сканирование файлов - проверка любого файла перед его загрузкой или открытием предотвращает активацию и распространение вирусов.

- Полные системные сканирования – Комплексные сканирования на наличие вредоносных программ не подлежат обсуждению Используйте инструмент, который проверяет каждый уголок вашего компьютера на наличие известных угроз.

- Автоматическое удаление угроз - если новое вредоносное ПО проскользнет, антивирус должен изолировать, проанализировать и, в конечном итоге, удалить угрозу.

📌Методы восстановления и резервного копирования

Вирусы, черви и другие вредоносные программы часто программируются на удаление файлов. Одним из лучших примеров является так называемое вредоносное ПО-стиратель (wiper malware). Его цель - замести следы преступников после совершения атаки, уничтожив ваши данные.

Вот почему вы всегда должны создавать резервные копии своих файлов. Windows и macOS имеют собственные системы резервного копирования, которые следует включить, если вы не используете сторонние инструменты.

Что делать, если вы уже потеряли данные из-за вируса или атаки вредоносного ПО?

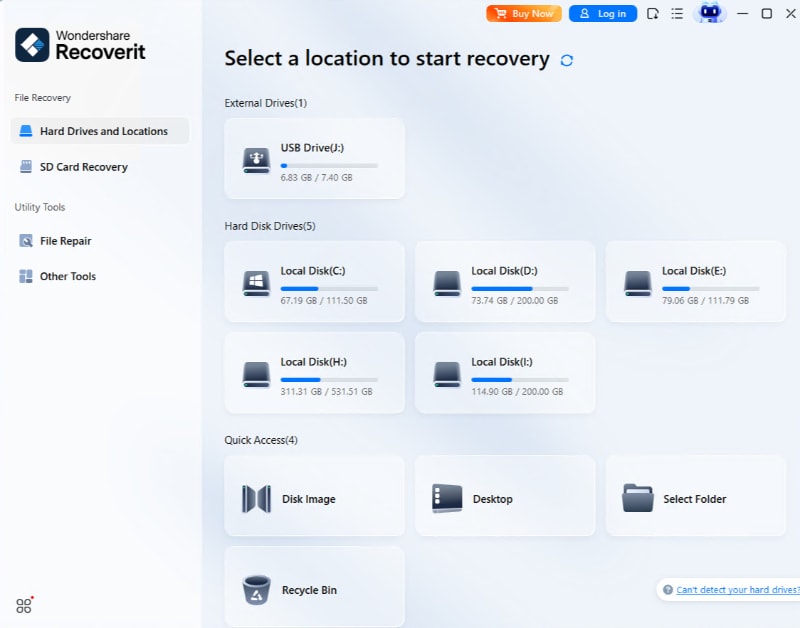

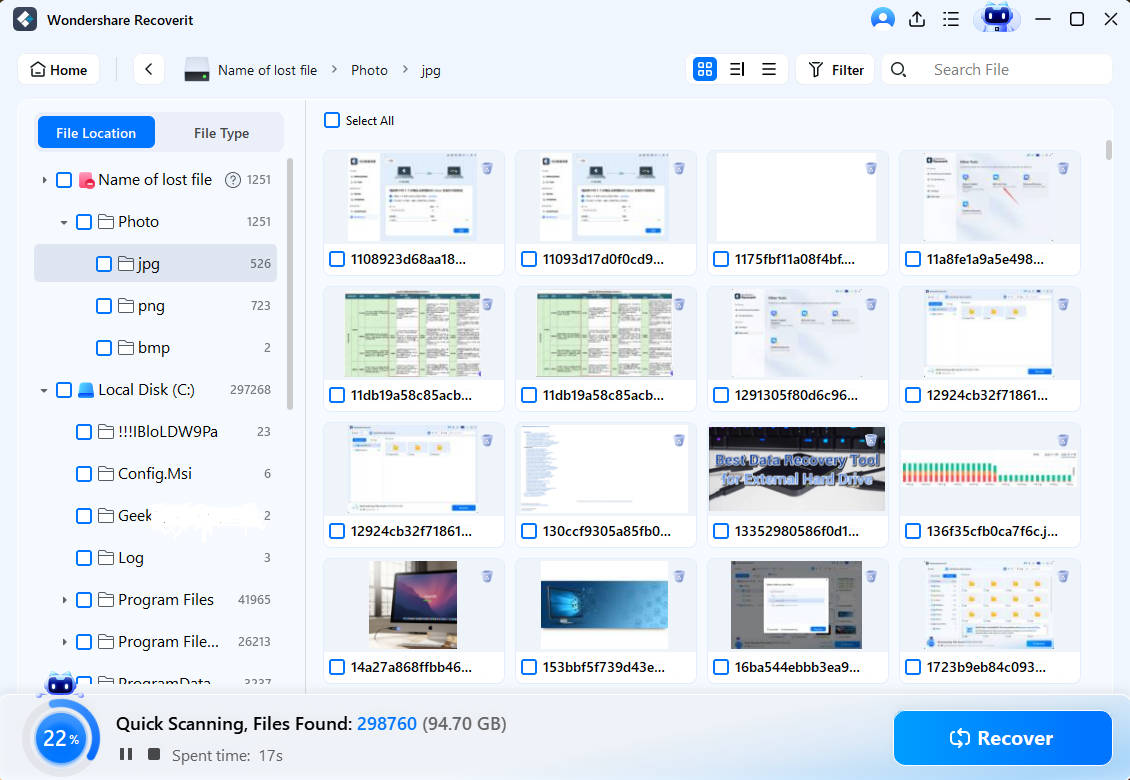

В этом случае вы можете воспользоваться надежными инструментами для восстановления данных, такими как Wondershare Recoverit, чтобы спасти удаленные файлы. Wondershare Recoverit - это отличный выбор для восстановления данных, связанных с вирусами, поддерживающий все типы файлов и практически любые устройства. Кроме того, он значительно упрощает сложный процесс.

- Эффективно справляется с потерей данных из-за атак вредоносных программ и вирусов.

- Удобный интерфейс позволяет восстановить данные всего за несколько кликов.

Надеюсь, оно вам не понадобится, но на всякий случай вот руководство по восстановлению данных:

- Загрузите, установите и запустите Wondershare Recoverit для вашей ОС.

- Выберите расположение, где раньше находились ваши потерянные файлы.

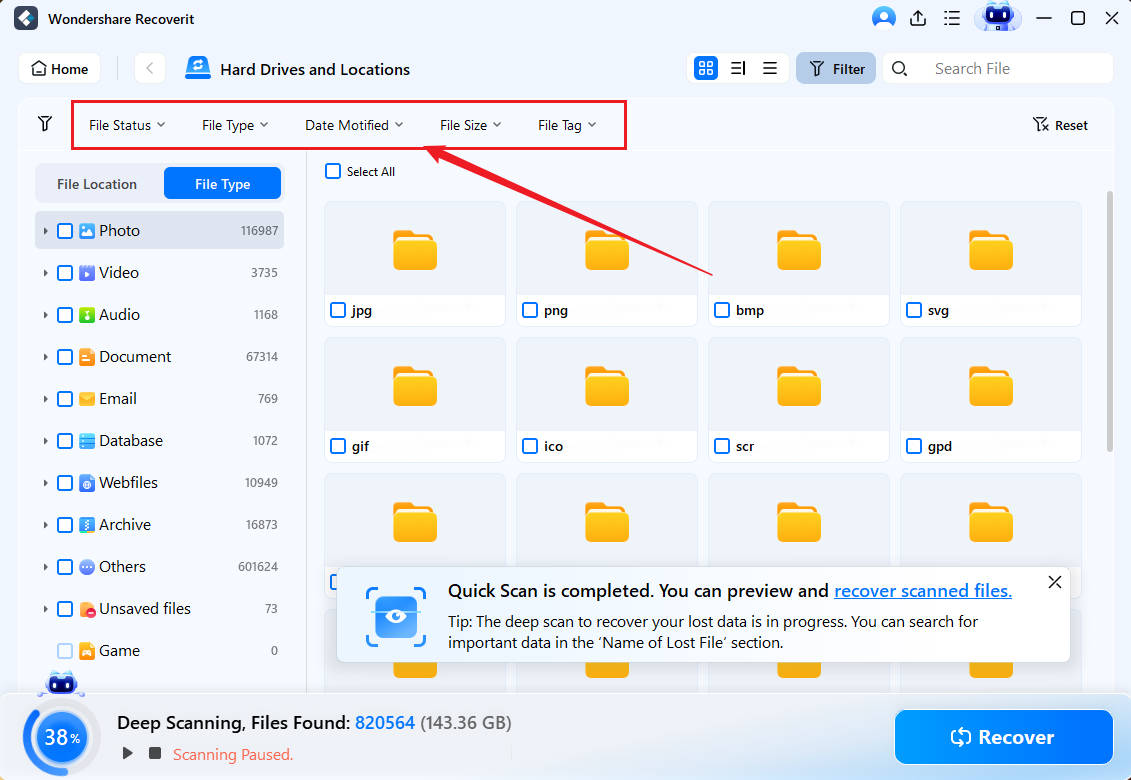

- Программа начнет его сканирование, которое может занять некоторое время. В течение этого времени вы можете наблюдать за ходом сканирования и при необходимости приостановить процесс.

- По завершении сканирования вы увидите список восстанавливаемых файлов. Используйте фильтры для поиска результатов, если элементов слишком много.

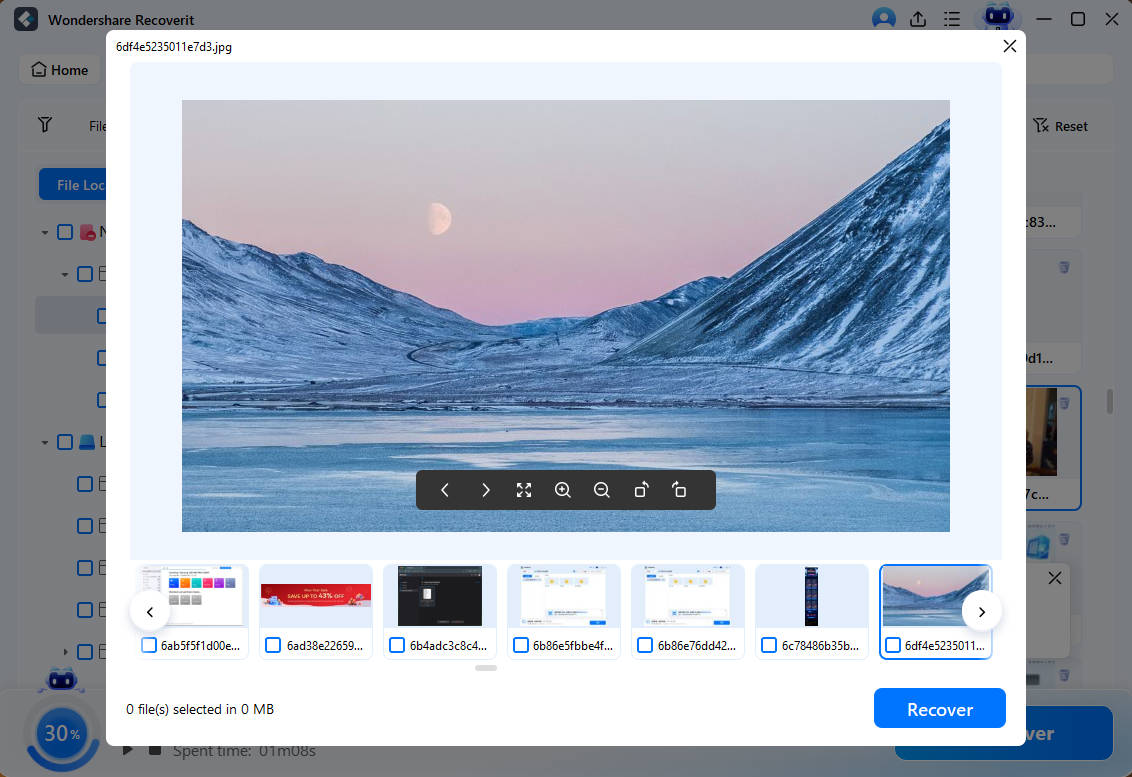

- Вы можете предварительно просмотреть любой файл, прежде чем восстанавливать его на своем компьютере.

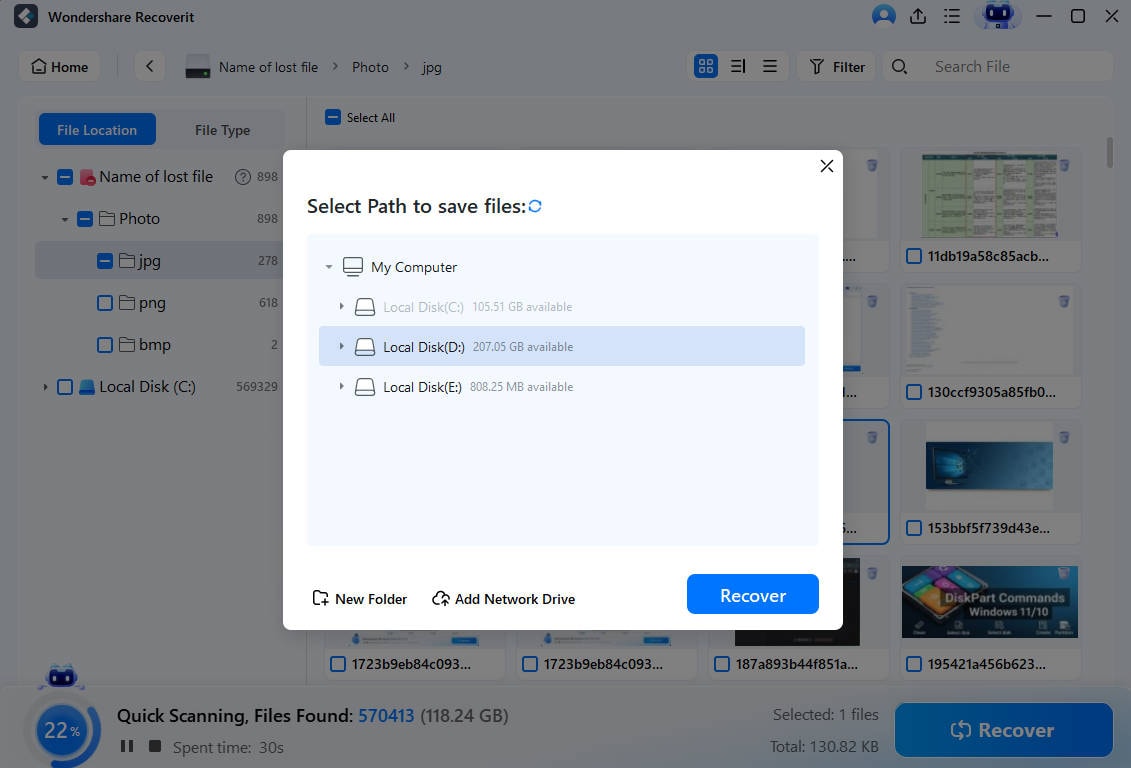

- Выберите, что нужно восстановить, и нажмите «Восстановить».

- Выберите безопасное место и нажмите Сохранить.

Заключение

Как видите, вредоносное ПО и вирусы - это не синонимы, как мы их часто используем. Не относитесь легкомысленно ни к одному из них. Они могут нанести серьезный ущерб, если ваш компьютер останется уязвимым для угроз. Поэтому регулярно выполняйте обновления, резервное копирование данных и используйте качественный антивирусный инструмент.

Самое главное, проявляйте здравый смысл в сети и всегда думайте, прежде чем нажимать. Если вы все же столкнетесь с атакой, вы всегда можете положиться на Wondershare Recoverit для восстановления данных.